Praha - Počítačový útok dostal jméno Aurora. Začal v prosinci, ale stále doznívá a zaměstnává experty na kybernetickou bezpečnost. Je totiž příkladem nových trendů v počítačové kriminalitě, kdy není pokaždé jasné, za čím stojí organizovaný zločin, za čím možná zpravodajské služby světových mocností, a za čím třeba už teroristé.

Aurora patřila do kategorie zvané "útok nulového dne". Tím se myslí, že hackeři, neboli útočníci na cizí počítače, udeří na dosud neznámou "díru" v bezpečnostní ochraně některého počítačového systému, proti níž v tu chvíli neexistuje žádná obrana. Takto se vrhli na nejrozšířenější internetový prohlížeč, Internet Explorer od společnosti Microsoft.

Prostřednictvím díry v něm se cíleně dostali do napadených počítačů ve zhruba třicítce velkých světových firem, počínaje společností Google, a dále třeba do počítačů společnosti Adobe Systems, Dow Chemical a dalších.

Co chtěli útočníci?

"Cílem takovýchto útoků obvykle bývá nasadit do cizích počítačů škodlivý program. Ten třeba odesílá data z napadeného počítače. Sleduje údery na klávesnici, a vypátrá tak například hesla k bankovním účtům. Z nich si útočníci pošlou peníze na krátkodobě zřízené anonymní konto někde daleko v zahraničí a vzápětí je vyberou," popisuje Vladimír Brož, šéf české filiálky americké společnosti McAfee, která se specializuje na bezpečnost počítačových technologií.

Útok na Google a další velké firmy však měl jiný cíl.

"Naše laboratoř tento útok pojmenovala Operace Aurora, protože tento název vysledovala v útočníkově kódu a soudí, že tak akci nazýval i útočník. Jednoznačně prokázala, že útok byl veden z počítačů umístěných v Číně, což ovšem Čína oficiálně popírá," pokračuje Vladimír Brož.

A smysl útoku? "Tohle je právě obtížné říct. Google naznačuje, že to byl pokus dostat se k účtům elektronické pošty Gmail. Ale mohlo jít i o průmyslovou špionáž - v případě Googlu třeba o snahu dostat se prostřednictvím napadených počítačů jeho zaměstnanců do databází této technologické společnosti. Zájem konkurence by určitě byl o zdrojový kód jeho operačního systému Android pro mobilní telefony," zamýšlí se Vladimír Brož.

Nelze však ani vyloučit politické souvislosti - vždyť společnost Google a Čína jsou právě ve sporu o to, zda smějí čínské úřady cenzurovat texty nalezené vyhledavačem Google.

Organizované zombie počítače

"Přibývá počítačových útoků, jejichž velikost přesahuje možnosti individuálních hackerů. Za nimi stojí organizovaný zločin," tvrdí s jistotou Vladimír Brož.

Klasickým příkladem je ovládání zombie počítačů. Těmi se myslí počítač, o němž jeho uživatel ani neví, že se do něj dostal cizí program, který část počítačového času využívá pro někoho jiného. Skupině zombie počítačů se říká botnet (z anglického pojmenování pro robotickou síť) a jejich nelegální správce se nazývá pastýř.

Ovládaná počítačová síť se dá použít například k rozesílání těžko vysledovatelných spamů, čili nevyžádané reklamní pošty. Ale i e-mailů, které v sobě nesou zavirované programy pronikající do dalších počítačů anebo které lákají k návštěvě nebezpečných webových stránek. Pastýř také může v zombie počítačích skladovat nelegální data, odkud si je stahují další uživatelé - bez vědomí majitele ovládaného počítače.

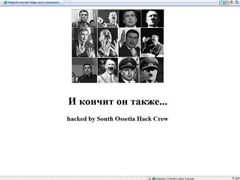

Hactivism má politické motivace

Pastýř tak například nabízí: Mám tolik a tolik tisíc zombie počítačů, prodám jejich čas. A někdo si zaplatí a využije je třeba k útoku zvanému "odmítnutí služby". To znamená, že se všechny tyto počítače najednou připojí k některému webu a požadují tentýž úkon - třeba otevření konkrétního obrázku. To nemůže žádný server zvládnou, takže celá webová stránka se zhroutí a je nedostupná.

Pak je možné požádat o výpalné - když majitel webu (třeba internetový obchod, k němuž se nedostanou zákazníci) vyděračům zaplatí, útok přestane.

Nicméně útoky typu "odmítnutí služby" se už odehrály také proti webovým stránkám státních institucí. Zatím nejvýraznější se uskutečnil už v roce 2007 proti estonským úřadům v době diplomatické rozmíšky s Ruskem.

Ale probíhaly i další hackerské útoky s náznakem politické motivace (těm se říká "hactivism"). "Za poslední čtvrtletí loňského roku jsme je zaznamenali v Polsku, Lotyšsku, Dánsku a Švýcarsku," poznamenává mluvčí české pobočky McAfee Alžběta Hanibalová.

Lákadlo pro armády i teroristy

Společnost McAfee odhaduje, že dostatečné technické zbraně využitelné v kybernetická válce má k dispozici pět států - USA, Rusko, Francie, Izrael a Čína. Mohou je použít k obraně i k útoku.

V případě kybernetické války by podle odhadů expertů z McAfee byla cílem infrastruktura, kterou počítače řídí. Tedy elektrorozvodné sítě, telekomunikační spojení, ale také třeba doprava a zpracování ropy a zemního plynu.

Takto je možné poměrně levně a jednoduše způsobit rozsáhlé škody. Což se hodí i teroristům. "Zatím se nezdá, že by teroristé v hackerských schopnostech dohonili běžné zločince. Ale může se to stát," připouští Vladimír Brož.

Společnost McAfee cituje ve svých zprávách americkou zpravodajskou službu CIA, podle níž se už v amerických městech vyskytly výpadky elektřiny způsobené kybernetickým útokem. A může se to opakovat.

Ochranné programy proti kybernetickým útokům se stále vylepšují. Ale útočníci mají vždy výhodu prvního kroku.